Red Team vs Blue Team: Uma Simulação Realista de Ataque e Defesa Cibernética

Ver Publicação

Segredos nos logs: falha no Windows expõe arquivos sensíveis

Ver Publicação

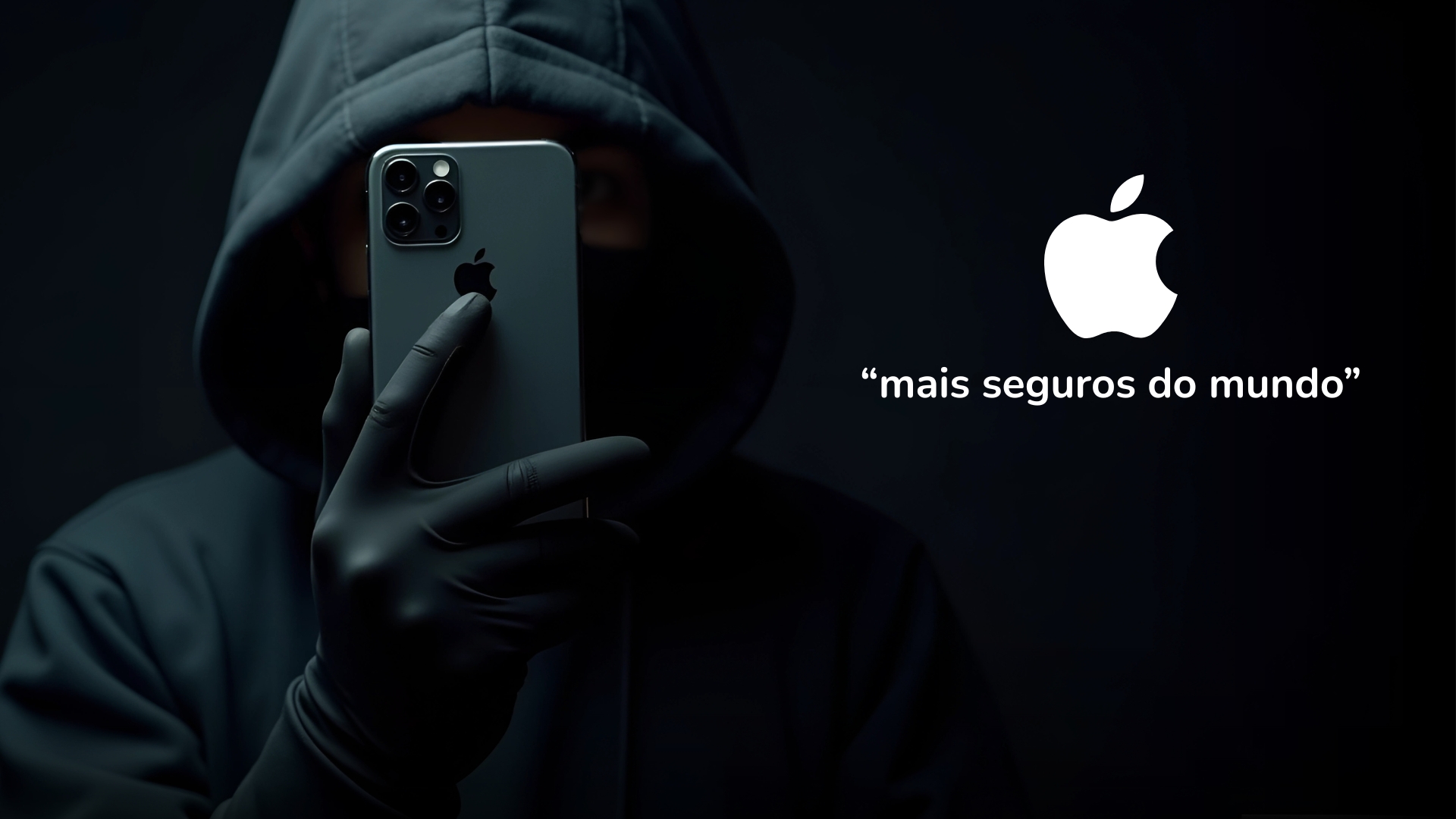

Dispositivos Apple em Alerta: Brecha Explorada por Hackers em 2025

Ver Publicação

CVE-2025-2783: A Grave Vulnerabilidade no Google Chrome

Ver Publicação

Operação Triangulação: O Ataque Silencioso ao iOS que Abalou a Apple

Ver Publicação

O que é um Servidor C2 e Como Funciona em Ataques Cibernéticos

Ver Publicação